Version française du Securing Slackware using the exec-shield Kernel Patch

Adaptation française : Aymeric Bourguin

Relecture de la version française : ... ...

Version : 1.0.fr.1.0

Copyright © 2005 Kurt Fitzner pour la version originale.

Copyright © 2005 Aymeric Bourguin pour la version française.

La traduction française de ce document libre a été créée par Aymeric Bourguin

<jonesy CHEZ oryma POINT org> en Octobre 2005.

Permission est accordée de copier, distribuer et/ou modifier ce document selon les termes de la Licence de Documentation Libre GNU (GNU Free Documentation License), version 1.2 ou toute version ultérieure publiée par la Free Software Foundation ; Sans Sections Invariables ; sans Texte de Première de Couverture , et sans Textes de Quatrième de Couverture. Une copie de la présente Licence est incluse dans la section intitulée « Licence de Documentation Libre GNU ».

Pas encore publié

| Historique des versions | ||

|---|---|---|

| Version 1.0.fr.1.0 | 2005-10-31 | AB |

| Première traduction française. | ||

| Version 1.0 | 2005-02-20 | KF |

| Version initiale. Initial revision. | ||

Résumé

Ce document est un guide pratique expliquant comment sécuriser son système Linux-Slackware avec la rustine exec-shield et comment cela fonctionne.

Table des matières

- 1. Commentaires et corrections

- 2. Nouvelles versions de ce document

- 3. Introduction

- 4. Qu'est-ce qu'une attaque par débordement de mémoire ?

- 5. Si vous n'en avez pas besoin, alors ne l'utilisez pas !

- 6. La rustine exec-shield du noyau

- 7. Paquets spéciaux pour exec-shield

- 8. Vérification de exec-shield

- 9. Résumé et avertissements

- 10. Quelques lectures

- 11. Annexes

Merci de faire parvenir en anglais à l'auteur vos questions

et commentaires relatifs à la version originale de ce

document à l'adresse

<kfitzner CHEZ excelia POINT org>.

N'hésitez pas à faire parvenir vos commentaires et suggestions

concernant l'adaptation française de ce document au projet

Traduc.org à

l'adresse :

<commentaires CHEZ traduc POINT org>.

Ou à Lisa via le formulaire : http://lisa.oryma.org/alive.

La version originale la plus récente de ce document est disponible à l'adresse : http://www.userlocal.com/articles/securingslackware.php.

Le Saint Graal de nombreux pirates essayant d'avoir accès à un système est l'attaque à distance par débordement de mémoire (buffer overflow). Avouons-le, ils cherchent avant tout un PC (Personnal Computer, ordinateur personnel ) sous MS Windows non protégé par un pare-feu. Mais l'attaque à distance par débordement de mémoire arrive (en quelque sorte) en second. Cet article présentera une méthode pour aider à se protéger de ce type d'attaque sur un système Slackware Linux en utilisant le système spécial appelé exec-shield. Son installation se déroulera en deux phases. La première phase est d'installer la rustine (patch) exec-shield pour le noyau. La seconde est de remplacer quelques paquets Slackware par ceux fonctionnant avec exec-shield.

Avant d'expliquer comment se protéger contre ce type d'attaques, il est utile d'examiner en quoi elles consistent. Et ce qu'elles impliquent pour un système non protégé.

|

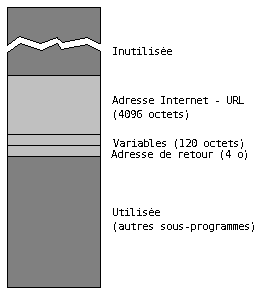

Illustration 1 - Une Pile normale

Lorsque un développeur écrit un programme, il a souvent besoin d'allouer de la mémoire pour contenir les informations utilisées par le programme. Cette mémoire temporaire, appelée tampon (buffer), est utilisée pour conserver les données jusqu'à ce que le programme sache quoi en faire. Par exemple, un serveur web peut utiliser cette mémoire afin de conserver l'adresse Internet (URL) que le navigateur demande. Le navigateur envoie l'adresse au serveur web, qui la stocke temporairement dans le tampon, puis il la traite afin de trouver ce que le navigateur demande.

De plus, les développeurs utilisent souvent une zone appelée pile (stack) pour créer ces tampons temporaires. La pile d'un programme est une "zone de travail" temporaire de taille fixe utilisée par les programmes pour stocker les variables. Ils font appel à la pile parce qu'elle est orientée de haut en bas, à l'inverse de la mémoire en temps normal. La mémoire est habituellement utilisée du premier au dernier, de bas en haut. La pile est utilisée de haut en bas. Déposer une donnée sur la pile est comme déposer une autre assiette sur une pile d'assiettes, la dernière assiette posée est la première assiette enlevée (de temps en temps référée comme -LIFO-, last-in first-out). De plus pour conserver les variables, la pile a pour habitude de conserver l'adresse mémoire de retour lorsqu'un programme entre dans un sous-programme. Ainsi pour un programme entrant dans une procédure, l'adresse courante est conservée afin de permettre le retour au programme principal à la sortie du sous-programme.

Parce que la pile a une taille finie, les développeurs n'aiment pas gaspiller son espace. Donc lorsqu'un tampon est nécessaire, les développeurs créent un tampon suffisamment grand pour contenir la plus grosse donnée allant dans cet espace, mais pas plus grand. Dans le cas de notre serveur web, une longue adresse Internet est généralement de l'ordre de quelques centaines d'octets. Quelques adresses contiennent les informations provenant de formulaire, les développeurs peuvent ainsi créer un tampon de deux ou trois kilo-octets. Certains navigateurs ne traiteront pas une adresse plus longue que cela. La pile du serveur web lorsqu'il exécute une procédure pour traiter l'adresse peut ressembler à l'illustration 1. La pile grossit vers le haut, comme une pile d'assiettes. Conséquence, l'adresse de retour qui était placée en haut de la pile, en premier, est maintenant placée -sous- le tampon et d'autres variables utiles à la procédure.

|

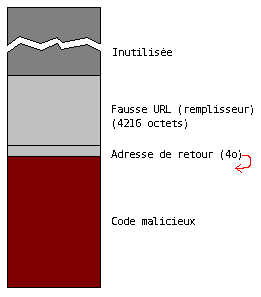

Illustration 2 - Pile après une attaque réussie

L'attaque par débordement de mémoire fonctionne en essayant de remplir le tampon avec plus d'informations que le développeur n'en prévoit dans son code.

Si le programme ne vérifie pas la taille des données entrantes avant de les copier dans son tampon, il est alors vulnérable. En conséquence une adresse spécialement

travaillée pourrait remplacer l'adresse de retour par sa propre adresse, et même par un code malicieux usurpant ainsi le programme. Un programme ainsi usurpé peut

être utilisé par l'attaquant afin de faire tout ce que le propriétaire du programme peut faire. Si le programme est exécuté en root, alors une attaque peut donner le contrôle complet sur votre système à l'attaquant.

Dans le passé, les programmes qui étaient vulnérables à de telles attaques l'étaient parce que les développeurs - honnêtes - qui les écrivaient ne pensaient jamais que des personnes malhonnêtes pouvaient attaquer leur programme. Si les spécifications disaient que la taille maximale d'une donnée est de tant d'octets, alors c'est ce que le développeur allouait. Il ne peut pas y avoir plus que cela, parce les spécifications disent qu'il ne peut pas. Il n'y a donc aucune raison de gaspiller de la mémoire pour un tampon plus grand. Ou encore de gaspiller du temps processeur pour faire des vérifications spéciales sur la taille des données en entrée. Même aujourd'hui avec l'importance d'écrire des programmes qui soient sécurisés, les vulnérabilités prospèrent. De temps en temps elles sont dans une partie de code qui est héritée du temps où les gens ne pensaient pas en de tels termes. D'autres fois c'est simplement un développeur qui a fait une petite erreur, ou qui oublie de penser en terme de sécurité. Cela demande seulement un seul de ces cas pour que le programme soit vulnérable à ce type d'attaque. Un rapport suggère qu'un PC vulnérable connecté à l'Internet sera compromis en moyenne en 20 minutes. Un autre rapport suggère que c'est seulement en quatre minutes. Ceci ne signifie pas que toutes les vulnérabilités soient des débordements de mémoire. Par exemple, le pare-feu de ce PC sous Slackware enregistre plusieurs tentatives de débordement de mémoire chaque jour dans son fichier de log du serveur web.

La meilleure façon de se protéger contre une attaque par débordement de mémoire est d'utiliser des logiciels protégés contre ce genre d'attaque. Faire un audit de sécurité complet sur le code de tout les logiciels actifs n'est en général pas dans les capacités des utilisateurs. Cependant, il est possible à tout utilisateur d'éteindre tous les services dont ils n'ont pas besoin. La première règle de base concernant les services tournants sur tout PC connecté à l'Internet devrait être "si vous n'en avez pas besoin, alors ne l'utilisez pas !". La Slackware est particulièrement efficace pour ne pas activer des services Internet par défaut. Si votre PC Linux est connecté à l'Internet, jetez un coup d'oeil au fichier /etc/inetd.conf. Ce fichier contrôle quels services Internet sont supportés via le super-serveur inetd. Parcourez votre fichier de configuration et cherchez les services que vous n'utilisez pas. Si vous ne savez pas si vous en avez besoin, désactivez-le. Un attaquant ne peut pas attaquer un service absent.

Ingo Molnar, un développeur (hacker, du bon type) du noyau travaillant pour Red Hat, a écrit une rustine pour le noyau Linux. Elle est conçue pour vous protéger contre la majorité des attaques par débordement de mémoire. Elle a été faite de manière à vous protéger contre celles-ci même si vous utilisez des logiciels qui pourraient autrement être vulnérables. Si vous regardez l'illustration 2 ci-dessus, vous noterez que le code malicieux a été enregistré comme des données dans la pile. Le système exec-shield fonctionne, en partie, en créant une pile (et d'autres zones de mémoire où sont stockées les données) incapable d'exécuter du code. Lorsque le programme est chargé en mémoire pour son exécution, le code et les données sont chargés dans des zones différentes de la mémoire. Il n'y a normalement aucune raison pour que les zones de données aient besoin d'exécuter du code. La rustine exec-shield interdit donc cela. Elle n'interdira pas un débordement de mémoire d'avoir lieu dans un logiciel y étant vulnérable. Mais elle empêchera le pirate d'être capable d'exploiter la vulnérabilité en exécutant un code malicieux stocké dans la pile ou dans les tampons de données.

Installer la rustine n'est pas difficile. Nous allons faire la procédure pas à pas :

Comme c'est une rustine du noyau, vous devrez vous assurer que vous avez déjà installé les sources du noyau. Si vous utilisez le noyau par défaut de la Slackware 10.1 alors vous avez le noyau 2.4.29. Vous pouvez en installer les sources depuis votre CDROM Slackware ou depuis n'importe lequel des miroirs. Si vous faîtes tourner le noyau 2.6.10 du répertoire testing, alors les sources du noyau sont sous testing/packages/linux-2.6.10/kernel-source-2.6.10-noarch-1.tgz - toujours, disponible sur les CDROMs Slackware ou sur les miroirs.

Pour obtenir la rustine exec-shield, allez ici http://people.redhat.com/mingo/exec-shield/. La rustine est (au moment d'écrire ses lignes) disponible pour les noyaux 2.4.29, 2.6.10 et 2.6.11. Téléchargez la rustine pour votre noyau.

Pour appliquer la rustine, allez dans le répertoire des sources du noyau (/usr/src/linux) et en tant que

rootexécutez la commande :# patch -p1 < ~/exec-shield-2.4.29-A2Bien sûr, substituez le répertoire et le nom du fichier de la rustine par ceux que vous utilisez.

Il n'y a aucune option de configuration pour la rustine, vous pouvez donc y aller et compiler votre noyau. Si c'est la première fois que vous compilez votre noyau, vous aurez besoin de le configurer avant - make menuconfig - étant le plus simple. Faire un tutorial complet sur comment configurer et compiler le noyau n'est pas le sujet de cet article. Cependant il y a de multiples ressources avec de nombreuses informations sur le sujet. Le nouveau Guide pour reconstruire le noyau (en anglais) est probablement le meilleur.

Une fois le noyau compilé, vous devrez l'installer.

La configuration Slackware de lilo attend le noyau dans le répertoire /boot. Une façon assez simple d'être sûr que ce soit le cas est d'éditer le fichier Makefile principal du noyau Linux. Pour la série 2.4 du noyau, la ligne 77 définit le chemin d'installation, bien que la ligne soit commentée par défaut. Décommenter-la et définissez-la ainsi :

$ export INSTALL_PATH=/bootCe faisant, à chaque fois que - make install - est exécuté dans le répertoire du noyau, le nouveau noyau ira sous /boot et lilo sera lancé automatiquement pour l'exécuter. Comme lilo est le chargeur par défaut de la Slackware, ceci rend l'installation de nouveaux noyaux très aisée.

Une fois le noyau installé, vous êtes prêt pour redémarrer votre PC afin de le charger. Alternativement, vous pouvez continuer afin de remplacer les paquets ayant une version fonctionnant avec exec-shield.

Certaines des protections offertes par la rustine du noyau exec-shield ne requièrent que d'installer la rustine et de recompiler le noyau. Ceci dit, pour obtenir l'entier bénéfice de exec-shield, vous aurez à exécuter des binaires ayant été compilés avec lui.

La raison de ceci est une conséquence de ce qui est expliqué ci-dessus. La rustine du noyau exec-shield empêchera un intrus d'être en mesure d'exécuter un code malicieux inséré durant l'attaque. Ceci en interdisant la mémoire stockant les données de pouvoir exécuter du code. Cependant, il ne peut arrêter le débordement de mémoire de se produire en premier lieu si un quelconque logiciel a cette vulnérabilité. Si vous vous référez à l'illustration 1, vous verrez que l'adresse mémoire de retour de tout sous-programmes est localisée dans la pile. Un attaquant pourrait éventuellement utiliser l'attaque pour remplacer l'adresse de retour par une adresse allant quelque part ailleurs. Par exemple, la fonction system de la glibc. Si vous avez l'aide en ligne d'installée (man) sur votre PC Slackware, tapez - man system. Vous verrez que cette fonction peut être utilisée par un attaquant afin d'exécuter n'importe quelle commande shell sur votre PC. Ne vous rongez pas les ongles, l'exec-shield protège aussi contre cela, mais d'une manière légèrement différente.

Enfin pour qu'un attaquant malveillant arrive à réécrire l'adresse de retour, il doit connaître l'adresse mémoire exacte sur votre système de la fonction utile. Sans exec-shield d'installé, l'adresse de la fonction system() sur votre système pourrait être la même que sur des centaines d'autres PC sous Slackware. Simplement car ce que Slackware installe sur différents systèmes peut être virtuellement identique. Avec exec-shield, cependant, le noyau rends aléatoire l'emplacement mémoire où sont chargées les bibliothèques partagées. De même il rend aléatoire les adresses mémoire de la pile et des données supplémentaires de chaque programme. Par contre il ne peut rendre aléatoire l'adresse mémoire où est chargé un programme. Ceci parce que l'adresse de chargement d'un programme est déterminé quand il est compilé.

Afin de rendre la position en mémoire où un programme est chargé aléatoire, il doit être compilé en tant que "exécutable à la position indépendante", ou PIE (position-independant executable). Si vous êtes familié des bibliothèques partagées, ceci ressemblera infiniment à "code à position indépendante" (ou PIC) que les bibliothèques partagées utilisent. Ceci parce que ce sont des concepts très proche. Un exécutable à position indépendante est chargé par le noyau de la même manière que les bibliothèques partagées.

Vous n'avez pas besoin de remplacer chaque binaire de votre système par un exécutable PIE. Rappellez-vous, le but ici est de se protéger des attaques par débordement de mémoire à distance. Les programmes qui ne communiquent pas avec l'Internet ne sont pas vulnérables à une attaque à distance et n'ont pas besoin d'une protection supplémentaire. Cet auteur a préparé un jeu de paquets pour la Slackware 10.1 pour les logiciels serveurs qui sont en règle générale le plus souvent audités et attaqués.

Les paquets, disponibles depuis linuxpackages.net, sont : apache, sendmail, bind, imapd, popa3d, portmap, et proftpd. Pour les utiliser, téléchargez simplement les paquets et utilisez upgradepkg en tant que root pour mettre à jour votre paquet courant avec le nouveau :

# upgradepkg apache-1.3.33-i486-2Hkf.tgzetc...

Pour les paquets de logiciels tournants actuellement, il est suggéré en premier lieu d'arrêter le logiciel en utilisant le script d'initialisation/démarrage dans /etc/rc.d :

# /etc/rc.d/rc.bind stop

# /etc/rc.d/rc.httpd stop

# /etc/rc.d/rc.portmap stop

# /etc/rc.d/rc.sendmail stopOk, il y a une légère précision à apporter ici sur le sujet nous concernant. Quand, plutôt, il a été dit que exec-shield rendrait la pile et les zones de données inexécutables, c'était seulement en partie vrai. Il le fera, mais il y a certaines très rares façons d'écrire un programme qui requièrent que la pile et les zones de données n'aient pas cette restriction. Chaque fois que GCC détecte un programme écrit ainsi, il pose un drapeau à la fin du programme spécifiant que le système doit avoir une pile exécutable. Si GCC ne détecte pas un programme écrit ainsi, il pose un drapeau disant que tout est en ordre pour que ce programme n'ait pas de pile exécutable. La rustine exec-shield est intelligente, elle regardera ces drapeaux afin de les respecter. Pour les programmes compilés avec une version précédente de GCC ne supportant pas ce drapeau, exec-shield joue la sécurité. Il traite le programme comme s'il avait besoin d'une pile exécutable et désactivera la protection pour ce programme.

Tous les paquets inclus dans la Slackware 10.1 sont compilés avec une version de GCC suffisamment récente pour supporter le drapeau. De plus selon les connaissances de l'auteur

il n'y a aucun programmes inclus dans la Slackware 10.1 requièrant une pile exécutable. Cependant, il est possible que vous exécutiez des programmes ayant besoin d'une pile

exécutable ou de vieux binaires qui n'ont pas le drapeau. Vous voudrez alors une méthode pour vérifier les programmes tournant sur votre système pour voir si exec-shield est

efficace sur eux ou pas. Vous voudrez aussi être capable de vérifier quels programmes sont des exécutables à position indépendante. Un script, appelé

lsexec vous permettra de vérifier un ou tous les processus tournant sur votre système.

Ce script vous donnera des informations sur tous les processus ou pour un seul processus avec son nom ou son PID (Process IDentifiant). Par exemple,

pour avoir des informations sur tous les processus tournants, téléchargez le script, et en tant que root taper :

# lsexec -allPour chaque processus tournant, vous obtiendrez si l'exécutable est PIE, ou si exec-shield est valable ou pas pour lui. Souvenez-vous, exec-shield est actif si le processus n'a pas besoin d'une pile exécutable. Il est inactif si le processus en a besoin ou si l'exécutable a été produit avec une version de GCC ne supportant pas le drapeau.

Il vous sera aussi fournit des informations disant si le processus est relro, partialement relro ou pas relro. Ceci n'est pas couvert ici. Dans le cadre de cet article, il est suffisant de dire que fabriquer un exécutable relro est lié au fait de fabriquer un PIE et cela aide à le rendre plus sûr. Il y a quelques lectures à la fin de cet article pour ceux qui souhaitent obtenir plus d'informations sur les détails techniques.

Il y a quelques informations à se rappeler au sujet de exec-shield. Il peut considérablement augmenter la sécurité de votre système, mais il n'est pas le tout-en-un de la protection. Premièrement il ne peut pas rendre un programme invulnérable à une attaque par débordement de mémoire - pas si le programme a de telles failles en lui. Ce qu'il peut faire c'est atténuer les conséquences de telles failles. Sur une échelle de valeur, il rend plus dur la tâche d'un attaquant pour tirer avantageusement parti de telles failles pour prendre le contrôle de votre système. Cependant un attaquant peut probablement utiliser cette faille pour une attaque de type dénie de service (DOS). Un attaquant peut peut-être causer l'arrêt brutal du programme. Mais il est improbable qu'il puisse utiliser la faille pour obtenir quelques contrôles que se soit sur votre serveur.

De plus rappelez-vous, que l'attaque par débordement de mémoire est seulement un type d'attaque. Utiliser exec-shield ne vous protégera pas contre les autres types d'attaques. Il est toujours important de surveiller les alertes de sécurité et de mettre à jour tous les programmes qui ont été annoncés comme ayant une quelconque faille (faille de débordement de mémoire incluse).

Tout a été dit, exec-shield peut rendre votre système Slackware, serveur ou pare-feu, bien plus sûr.

![[Note]](images/note.png) | Note |

|---|---|

NDT : Il semble que la partie de la rustine allouant aléatoirerement l'adresse mémoire est incorporée dans le noyau à partir de la version 2.6.6. La rustine reste cependant utile afin de rendre la pile et les zones mémoires inexécutables. |

Van de Ven, Arien (2004). Nouveaux perfectionnements de sécurité pour la Red Hat Linux Entreprise version 3, mise à jour n°3 [en ligne]. Retrouvé sur l'Internet le 4 Mars 2005 : http://people.redhat.com/mingo/exec-shield/docs/WHP0006US_Execshield.pdf

Drepper, Ulrich (2004). Perfectionnements de sécurité pour la Red HAT Linux Entreprise (près de SELinux) [en ligne]. Retrouvé sur l'Internet le 4 Mars 2005 : http://people.redhat.com/drepper/nonselsec.pdf

Molnar, Ingo (2003). [Annonce] “Exec Shield”, Nouvelle fonctionnalité de sécurité sous Linux [En ligne]. Retrouvé sur l'Internet le 5 Mars 2005 : http://groups.google.ca/groups?q=exec-shield&hl=en&lr=&selm=20030502164023$0fbc@gated-at.bofh.it&rnum=2 (ed. l'archive de l'original de l'annonce d'exec-shield contient des informations en inadéquation avec la version la version courante d'exec-shield)

GNU Free Documentation License

Version 1.2, November 2002

Copyright (C) 2000,2001,2002 Free Software Foundation, Inc. 51 Franklin St, Fifth Floor, Boston, MA 02110-1301 USA Everyone is permitted to copy and distribute verbatim copies of this license document, but changing it is not allowed.

The purpose of this License is to make a manual, textbook, or other functional and useful document "free" in the sense of freedom : to assure everyone the effective freedom to copy and redistribute it, with or without modifying it, either commercially or noncommercially. Secondarily, this License preserves for the author and publisher a way to get credit for their work, while not being considered responsible for modifications made by others.

This License is a kind of "copyleft", which means that derivative works of the document must themselves be free in the same sense. It complements the GNU General Public License, which is a copyleft license designed for free software.

We have designed this License in order to use it for manuals for free software, because free software needs free documentation : a free program should come with manuals providing the same freedoms that the software does. But this License is not limited to software manuals; it can be used for any textual work, regardless of subject matter or whether it is published as a printed book. We recommend this License principally for works whose purpose is instruction or reference.

This License applies to any manual or other work, in any medium, that contains a notice placed by the copyright holder saying it can be distributed under the terms of this License. Such a notice grants a world-wide, royalty-free license, unlimited in duration, to use that work under the conditions stated herein. The "Document", below, refers to any such manual or work. Any member of the public is a licensee, and is addressed as "you". You accept the license if you copy, modify or distribute the work in a way requiring permission under copyright law.

A "Modified Version" of the Document means any work containing the Document or a portion of it, either copied verbatim, or with modifications and/or translated into another language.

A "Secondary Section" is a named appendix or a front-matter section of the Document that deals exclusively with the relationship of the publishers or authors of the Document to the Document's overall subject (or to related matters) and contains nothing that could fall directly within that overall subject. (Thus, if the Document is in part a textbook of mathematics, a Secondary Section may not explain any mathematics.) The relationship could be a matter of historical connection with the subject or with related matters, or of legal, commercial, philosophical, ethical or political position regarding them.

The "Invariant Sections" are certain Secondary Sections whose titles are designated, as being those of Invariant Sections, in the notice that says that the Document is released under this License. If a section does not fit the above definition of Secondary then it is not allowed to be designated as Invariant. The Document may contain zero Invariant Sections. If the Document does not identify any Invariant Sections then there are none.

The "Cover Texts" are certain short passages of text that are listed, as Front-Cover Texts or Back-Cover Texts, in the notice that says that the Document is released under this License. A Front-Cover Text may be at most 5 words, and a Back-Cover Text may be at most 25 words.

A "Transparent" copy of the Document means a machine-readable copy, represented in a format whose specification is available to the general public, that is suitable for revising the document straightforwardly with generic text editors or (for images composed of pixels) generic paint programs or (for drawings) some widely available drawing editor, and that is suitable for input to text formatters or for automatic translation to a variety of formats suitable for input to text formatters. A copy made in an otherwise Transparent file format whose markup, or absence of markup, has been arranged to thwart or discourage subsequent modification by readers is not Transparent. An image format is not Transparent if used for any substantial amount of text. A copy that is not "Transparent" is called "Opaque".

Examples of suitable formats for Transparent copies include plain ASCII without markup, Texinfo input format, LaTeX input format, SGML or XML using a publicly available DTD, and standard-conforming simple HTML, PostScript or PDF designed for human modification. Examples of transparent image formats include PNG, XCF and JPG. Opaque formats include proprietary formats that can be read and edited only by proprietary word processors, SGML or XML for which the DTD and/or processing tools are not generally available, and the machine-generated HTML, PostScript or PDF produced by some word processors for output purposes only.

The "Title Page" means, for a printed book, the title page itself, plus such following pages as are needed to hold, legibly, the material this License requires to appear in the title page. For works in formats which do not have any title page as such, "Title Page" means the text near the most prominent appearance of the work's title, preceding the beginning of the body of the text.

A section "Entitled XYZ" means a named subunit of the Document whose title either is precisely XYZ or contains XYZ in parentheses following text that translates XYZ in another language. (Here XYZ stands for a specific section name mentioned below, such as "Acknowledgements", "Dedications", "Endorsements", or "History".) To "Preserve the Title" of such a section when you modify the Document means that it remains a section "Entitled XYZ" according to this definition.

The Document may include Warranty Disclaimers next to the notice which states that this License applies to the Document. These Warranty Disclaimers are considered to be included by reference in this License, but only as regards disclaiming warranties : any other implication that these Warranty Disclaimers may have is void and has no effect on the meaning of this License.

You may copy and distribute the Document in any medium, either commercially or noncommercially, provided that this License, the copyright notices, and the license notice saying this License applies to the Document are reproduced in all copies, and that you add no other conditions whatsoever to those of this License. You may not use technical measures to obstruct or control the reading or further copying of the copies you make or distribute. However, you may accept compensation in exchange for copies. If you distribute a large enough number of copies you must also follow the conditions in section 3.

You may also lend copies, under the same conditions stated above, and you may publicly display copies.

If you publish printed copies (or copies in media that commonly have printed covers) of the Document, numbering more than 100, and the Document's license notice requires Cover Texts, you must enclose the copies in covers that carry, clearly and legibly, all these Cover Texts : Front-Cover Texts on the front cover, and Back-Cover Texts on the back cover. Both covers must also clearly and legibly identify you as the publisher of these copies. The front cover must present the full title with all words of the title equally prominent and visible. You may add other material on the covers in addition. Copying with changes limited to the covers, as long as they preserve the title of the Document and satisfy these conditions, can be treated as verbatim copying in other respects.

If the required texts for either cover are too voluminous to fit legibly, you should put the first ones listed (as many as fit reasonably) on the actual cover, and continue the rest onto adjacent pages.

If you publish or distribute Opaque copies of the Document numbering more than 100, you must either include a machine-readable Transparent copy along with each Opaque copy, or state in or with each Opaque copy a computer-network location from which the general network-using public has access to download using public-standard network protocols a complete Transparent copy of the Document, free of added material. If you use the latter option, you must take reasonably prudent steps, when you begin distribution of Opaque copies in quantity, to ensure that this Transparent copy will remain thus accessible at the stated location until at least one year after the last time you distribute an Opaque copy (directly or through your agents or retailers) of that edition to the public.

It is requested, but not required, that you contact the authors of the Document well before redistributing any large number of copies, to give them a chance to provide you with an updated version of the Document.

You may copy and distribute a Modified Version of the Document under the conditions of sections 2 and 3 above, provided that you release the Modified Version under precisely this License, with the Modified Version filling the role of the Document, thus licensing distribution and modification of the Modified Version to whoever possesses a copy of it. In addition, you must do these things in the Modified Version :

* A. Use in the Title Page (and on the covers, if any) a title distinct from that of the Document, and from those of previous versions (which should, if there were any, be listed in the History section of the Document). You may use the same title as a previous version if the original publisher of that version gives permission.

* B. List on the Title Page, as authors, one or more persons or entities responsible for authorship of the modifications in the Modified Version, together with at least five of the principal authors of the Document (all of its principal authors, if it has fewer than five), unless they release you from this requirement.

* C. State on the Title page the name of the publisher of the Modified Version, as the publisher.

* D. Preserve all the copyright notices of the Document.

* E. Add an appropriate copyright notice for your modifications adjacent to the other copyright notices.

* F. Include, immediately after the copyright notices, a license notice giving the public permission to use the Modified Version under the terms of this License, in the form shown in the Addendum below.

* G. Preserve in that license notice the full lists of Invariant Sections and required Cover Texts given in the Document's license notice.

* H. Include an unaltered copy of this License.

* I. Preserve the section Entitled "History", Preserve its Title, and add to it an item stating at least the title, year, new authors, and publisher of the Modified Version as given on the Title Page. If there is no section Entitled "History" in the Document, create one stating the title, year, authors, and publisher of the Document as given on its Title Page, then add an item describing the Modified Version as stated in the previous sentence.

* J. Preserve the network location, if any, given in the Document for public access to a Transparent copy of the Document, and likewise the network locations given in the Document for previous versions it was based on. These may be placed in the "History" section. You may omit a network location for a work that was published at least four years before the Document itself, or if the original publisher of the version it refers to gives permission.

* K. For any section Entitled "Acknowledgements" or "Dedications", Preserve the Title of the section, and preserve in the section all the substance and tone of each of the contributor acknowledgements and/or dedications given therein.

* L. Preserve all the Invariant Sections of the Document, unaltered in their text and in their titles. Section numbers or the equivalent are not considered part of the section titles.

* M. Delete any section Entitled "Endorsements". Such a section may not be included in the Modified Version.

* N. Do not retitle any existing section to be Entitled "Endorsements" or to conflict in title with any Invariant Section.

* O. Preserve any Warranty Disclaimers.

If the Modified Version includes new front-matter sections or appendices that qualify as Secondary Sections and contain no material copied from the Document, you may at your option designate some or all of these sections as invariant. To do this, add their titles to the list of Invariant Sections in the Modified Version's license notice. These titles must be distinct from any other section titles.

You may add a section Entitled "Endorsements", provided it contains nothing but endorsements of your Modified Version by various parties--for example, statements of peer review or that the text has been approved by an organization as the authoritative definition of a standard.

You may add a passage of up to five words as a Front-Cover Text, and a passage of up to 25 words as a Back-Cover Text, to the end of the list of Cover Texts in the Modified Version. Only one passage of Front-Cover Text and one of Back-Cover Text may be added by (or through arrangements made by) any one entity. If the Document already includes a cover text for the same cover, previously added by you or by arrangement made by the same entity you are acting on behalf of, you may not add another; but you may replace the old one, on explicit permission from the previous publisher that added the old one.

The author(s) and publisher(s) of the Document do not by this License give permission to use their names for publicity for or to assert or imply endorsement of any Modified Version.

You may combine the Document with other documents released under this License, under the terms defined in section 4 above for modified versions, provided that you include in the combination all of the Invariant Sections of all of the original documents, unmodified, and list them all as Invariant Sections of your combined work in its license notice, and that you preserve all their Warranty Disclaimers.

The combined work need only contain one copy of this License, and multiple identical Invariant Sections may be replaced with a single copy. If there are multiple Invariant Sections with the same name but different contents, make the title of each such section unique by adding at the end of it, in parentheses, the name of the original author or publisher of that section if known, or else a unique number. Make the same adjustment to the section titles in the list of Invariant Sections in the license notice of the combined work.

In the combination, you must combine any sections Entitled "History" in the various original documents, forming one section Entitled "History"; likewise combine any sections Entitled "Acknowledgements", and any sections Entitled "Dedications". You must delete all sections Entitled "Endorsements."

You may make a collection consisting of the Document and other documents released under this License, and replace the individual copies of this License in the various documents with a single copy that is included in the collection, provided that you follow the rules of this License for verbatim copying of each of the documents in all other respects.

You may extract a single document from such a collection, and distribute it individually under this License, provided you insert a copy of this License into the extracted document, and follow this License in all other respects regarding verbatim copying of that document.

A compilation of the Document or its derivatives with other separate and independent documents or works, in or on a volume of a storage or distribution medium, is called an "aggregate" if the copyright resulting from the compilation is not used to limit the legal rights of the compilation's users beyond what the individual works permit. When the Document is included in an aggregate, this License does not apply to the other works in the aggregate which are not themselves derivative works of the Document.

If the Cover Text requirement of section 3 is applicable to these copies of the Document, then if the Document is less than one half of the entire aggregate, the Document's Cover Texts may be placed on covers that bracket the Document within the aggregate, or the electronic equivalent of covers if the Document is in electronic form. Otherwise they must appear on printed covers that bracket the whole aggregate.

Translation is considered a kind of modification, so you may distribute translations of the Document under the terms of section 4. Replacing Invariant Sections with translations requires special permission from their copyright holders, but you may include translations of some or all Invariant Sections in addition to the original versions of these Invariant Sections. You may include a translation of this License, and all the license notices in the Document, and any Warranty Disclaimers, provided that you also include the original English version of this License and the original versions of those notices and disclaimers. In case of a disagreement between the translation and the original version of this License or a notice or disclaimer, the original version will prevail.

If a section in the Document is Entitled "Acknowledgements", "Dedications", or "History", the requirement (section 4) to Preserve its Title (section 1) will typically require changing the actual title.

You may not copy, modify, sublicense, or distribute the Document except as expressly provided for under this License. Any other attempt to copy, modify, sublicense or distribute the Document is void, and will automatically terminate your rights under this License. However, parties who have received copies, or rights, from you under this License will not have their licenses terminated so long as such parties remain in full compliance.

The Free Software Foundation may publish new, revised versions of the GNU Free Documentation License from time to time. Such new versions will be similar in spirit to the present version, but may differ in detail to address new problems or concerns. See http://www.gnu.org/copyleft/.

Each version of the License is given a distinguishing version number. If the Document specifies that a particular numbered version of this License "or any later version" applies to it, you have the option of following the terms and conditions either of that specified version or of any later version that has been published (not as a draft) by the Free Software Foundation. If the Document does not specify a version number of this License, you may choose any version ever published (not as a draft) by the Free Software Foundation.